Digitaal forensisch onderzoek

Digitaal forensisch onderzoek

Heeft mijn organisatie een Digitaal Forensisch Onderzoek nodig?

Er zijn verschillende scenario’s denkbaar waarbij digitaal forensisch onderzoek uitkomst kan bieden. Heeft uw medewerker bedrijfsgevoelige informatie gelekt? Vermoedt u diefstal van intellectueel eigendom? Wilt u weten of er sprake is van een meldingsplichtig datalek? Denkt u dat uw bedrijf is gehackt? Is uw integriteit in het geding? Wie is de afzender van de chantage e-mail? Allemaal vragen waar NFIR met haar digitaal forensisch onderzoek antwoord op kan geven. De maatschappij is dusdanig gedigitaliseerd dat van veel handelingen of acties digitale bewijzen te vinden zijn. Bijna iedereen heeft bijvoorbeeld een smartphone op zak, die meer gegevens bijhoudt en opslaat dan je misschien zou denken. Ook computers (zowel werk- als privésystemen) bevatten vaak schatten aan informatie. De digitaal forensisch onderzoekers bij NFIR kunnen onderzoek verrichten aan allerlei soorten gegevensdragers zoals computers, telefoons, USB-sticks en externe harde schijven, maar ook aan mailboxen, digitale documenten en bestanden. Hoe succesvol een digitaal forensisch onderzoek zal zijn, is afhankelijk van de nog aanwezige sporen, maar ook van de logging op de systemen.

Bekijk hieronder alle vormen van Digitaal Forensisch Onderzoek wij uitvoeren

Onderzoek aan computers en laptops

NFIR onderzoekt laptops en computers op malware en kan helpen bij gehackte systemen, en kan daarnaast ook uitzoeken welke acties er op het systeem zijn uitgevoerd, inclusief het terughalen van verwijderde data en het veiligstellen van persoonlijke documenten.

Onderzoek aan telefoons

NFIR kan telefoons veiligstellen en uitpluizen met behulp van apparatuur en software, waarbij ze onder andere toegang kunnen krijgen tot foto's, video's, belgeschiedenis, gedownloade bestanden, browsergeschiedenis, GPS-gegevens, sms'jes, chat-apps en gyroscoop data.

Onderzoek naar fraude

NFIR kan digitale sporen onderzoeken om fraude op te sporen en een gerechtvaardigd belang bieden voor het uitvoeren van een fraudeonderzoek. Fraude kan verschillende vormen aannemen, zoals documentvervalsing, oplichting en kredietfraude.

Onderzoek naar afpersing

NFIR kan bij afpersingszaken Digitaal Forensisch Onderzoek doen, maar beoordeelt altijd eerst het gerechtvaardigd belang. Voor een goed onderzoek is alle informatie nodig, maar NFIR zal hier discreet mee omgaan en de privacy van de betrokkenen respecteren. Bij afpersing is het belangrijk om aangifte te doen en communicatie van de afperser te bewaren als bewijs.

Onderzoek naar lekken van bedrijfsinformatie

Voorkom lekken van bedrijfsinformatie door medewerkers met screening, "forensic readiness" en het "need-to-know" principe, maar als er toch informatie gelekt is, handel snel en schakel NFIR in voor onderzoek en juridische stappen.

OSINT onderzoek

NFIR voert Digitaal Forensisch Onderzoek uit, inclusief OSINT (Open Source Intelligence). Dit kan onder andere helpen bij het vinden van informatie over IP-adressen, gebouwen en personen. NFIR heeft kennis en software om OSINT onderzoek effectiever en sneller uit te voeren dan een gemiddelde internetgebruiker.

Onderzoek naar grensoverschrijdend gedrag

Digitaal Forensisch Onderzoek kan helpen bij het verzamelen van bewijs voor grensoverschrijdend gedrag, zoals seksueel grensoverschrijdend gedrag, intimidatie en stalking, die zich ook op digitale kanalen kunnen voordoen.

NFIR Digitaal Forensisch Onderzoek

Bent u geïnteresseerd in een of meerdere Digitaal Forensisch Onderzoek oplossingen? Neem dan contact op met één van onze account managers.

Hoe gaat NFIR te werk?

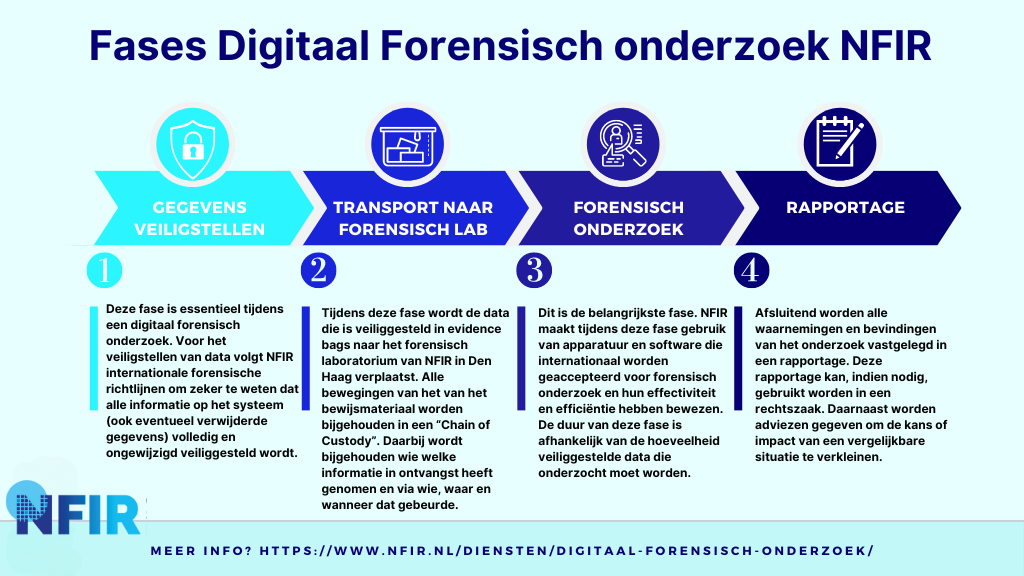

Ieder digitaal forensisch onderzoek begint met het veiligstellen van digitale sporen. Dit is heel secuur werk en een voorwaarde voor forensisch onderzoek. NFIR werkt daarom uitsluitend met internationaal goedgekeurde apparatuur en programmatuur. Technisch specialisten stellen sporen op digitale gegevensdragers (zoals harde schrijven, flash memory en usb-sticks) veilig en maken een forensische kopie, welke zal worden onderzocht. Het onderzoek wordt altijd afgesloten met een rapportage. Al deze fases zijn overzichtelijk weergeven in onderstaand stappenplan.

NFIR heeft POB vergunning 1672 en staat onder toezicht van het ministerie van Justitie en Veiligheid.

Multidisciplinair forensisch onderzoek

Bij digitaal onderzoek worden op forensische wijze sporen en gegevens verzameld, waarmee kan worden gereconstrueerd wat er is gebeurd. De digitale sporen zullen op forensische wijze worden veiliggesteld en daarna geanalyseerd. De bevindingen van het forensisch onderzoek worden in een heldere rapportage verwerkt.

Onze rapportage kunt u gebruiken als u naar de rechtbank wilt stappen. Ook als u een melding bij een andere officiële instantie (zoals de Autoriteit Persoonsgegevens) wilt doen, kunt u deze rapportage inzetten. NFIR werkt samen met tactisch rechercheurs, privacy juristen, gerechtsdeurwaarders en instanties zoals de Politie, het NCSC, het Openbaar Ministerie en diverse internationale diensten.

Digitaal forensisch onderzoek laten uitvoeren?

officiële instantie (zoals de Autoriteit Persoonsgegevens) wilt doen.

Er kunnen ontzettend veel verschillende soorten informatie gevonden worden door middel van digitaal forensisch onderzoek. Tijdens de intake maakt NFIR een inschatting van de mogelijke sporen en stelt vervolgens een plan van aanpak voor welke aansluit op de situatie. Enkele voorbeelden hiervan zijn voorbeeld sporen in metadata van een bestand, het terughalen van verwijderde bestanden of sporen in netwerkverkeer.

Aan de hand van metadata kan onder andere vastgesteld worden wie de auteur van een document is, of, in het geval van een foto, met welk type camera de foto is gemaakt. Ook de datum waarop een bestand is aangemaakt of gewijzigd kan hier vaak in worden teruggevonden.

Verwijderde data terughalen lukt niet altijd, maar in sommige gevallen is dit wel mogelijk. Dit kan wanneer de gebruikte ruimte op het opslagmedium niet is overschreven met nieuwe data nadat de oorspronkelijke data verwijderd is.

Netwerkverkeer kan ook onderzocht worden; hieruit kunnen afwijkingen naar voren komen, zoals verbindingen met onbekende IP-adressen die vervolgens nader geanalyseerd worden.

Belangrijke zaken hierbij zijn het e-mailadres van de afzender en spelfouten in de tekst. Vaak is er sprake van urgentie in de mail (“Doe het nu, anders wordt uw pinpas geblokkeerd!”). Er wordt veelal gevraagd om op een link te klikken; controleer daarom altijd goed hoe deze link is opgebouwd (door met de muis over de link te bewegen zonder deze daadwerkelijk aan te klikken, verschijnt vaak de volledige link). Ook komt het vaak voor dat er malafide bijlagen bij de e-mail zitten. Deze bestanden kunnen uw computer infecteren met malware zodra u deze downloadt en/of probeert te openen.

Een goede “basishygiëne” voor uw systemen bestaat vooral uit gezond verstand gebruiken. Wees u bewust van het gevaar dat kan schuilen in het verbinden met openbare netwerken. Het is mogelijk dat hackers tussen uw apparaat en het verbindingspunt gaan zitten, waardoor u effectief met de hacker communiceert in plaats van de WiFi hotspot. Tegenwoordig gebeurt dit minder vaak omdat hackers vaker op zoek gaan naar grotere doelwitten, maar de mogelijkheid bestaat nog steeds. Zorg daarnaast altijd dat u niet op links klikt die u niet vertrouwt en bijlagen niet zomaar downloadt. Tenslotte is het belangrijk uw apparaat te beschermen met een pincode van 6 cijfers, een wachtwoord van minimaal 12 karakters of een wachtzin.

Het is belangrijk om direct de verbinding met het internet te verbreken. Zet uw computer/server NIET uit, hierdoor kunnen belangrijk sporen in het vluchtig geheugen van de computer verloren gaan. Daarnaast kunt u NFIR bellen op het Emergency Response telefoonnummer, dat 24/7 bereikbaar is: 088 133 0700.