Laat nu een pentest uitvoeren

NFIR is in bezit van het CCV-kwaliteitskeurmerk

Een pentest toont de technische weerbaarheid en de effectieve werking van Security aan.Hoe veilig zijn uw omgevingen?

Laat nu een pentest uitvoeren

NFIR is in bezit van het CCV-kwaliteitskeurmerk

Een pentest toont de technische weerbaarheid en de effectieve werking van Security aan.Hoe veilig zijn uw omgevingen?

Gecertificeerde pentesters

Het team bestaat uit gecertificeerde en ervaren Technical Leads en pentesters. Gespecialiseerd in diverse omgevingen.

Professionele aanpak

Betrokken Technical Leads en Project Coördinatoren zorgen voor een kwalitatief hoogwaardige pentest volgens het CCV-kwaliteitskeurmerk.

Uitgebreide ervaring

Een pentest laten uitvoeren door een team dat jaarlijks honderden pentesten uitvoert met een gemiddeld klanttevredenheidscijfer 8,4

Helder en transparant

De pentest rapportage is helder, compleet en bruikbaar. Wij verzorgen altijd een toelichting en zijn ook na het project voor u beschikbaar.

Pentest van hoge kwaliteit

Gecertificeerde en kwaliteitsgerichte pentesters

Pentesten zijn essentieel om de technische weerbaarheid en de effectieve werking van de beveiliging te toetsen. Onze pentesters richten zich op het identificeren van kwetsbaarheden in systemen door het inzetten van verschillende aanvalstechnieken. Onze vakkundige en professionele pentesters hebben ruime ervaring, creativiteit en actuele vakkennis. De pentesters hebben diverse relevante opleidingen gevolgd en zijn in het bezit van o.a. de volgende certificeringen OSCP, OSWP, OSWE, OSEP, CPTS, CBBH, en eWPT.

Pentesten en het CCV keurmerk:

- Dit keurmerk, gebaseerd op de NEN-EN-ISO/IEC-normen 17021 en 17065, geeft klanten de garantie dat de uitvoering van een pentest opdracht door NFIR op een professionele en kwalitatief hoogwaardige wijze wordt uitgevoerd.

- NFIR bezit sinds 07-01-2022 het CCV-kwaliteitskeurmerk voor Pentesting.

Ik wil mijn omgeving(en) pentesten!

Zodra u dit formulier invult nemen wij direct contact met u op om u te informeren over de mogelijkheden.

Wij plannen een vrijblijvende intake in met een Technical Lead om de scope onderdelen en aanvalsscenario’s af te stemmen.

De bevindingen van de pentest worden in een heldere, complete en bruikbare rapportage opgeleverd.

Pentest afspraak (ads)

"*" geeft vereiste velden aan

Welke omgevingen kunnen wij voor u testen?

Infrastructuur pentest

Externe-, Interne- of Cloud IT-infrastructuren. Ook het testen van laptops, PC’s, smartphones of het testen van de beschikbare Wi-Fi op locatie behoort tot de mogelijkheden.

Webapplicatie pentest

NFIR gebruikt de Web Security Testing Guide (WSTG) voor het pentesten van webapplicaties. Deze standaard geeft u de garantie dat de pentest volgens de juiste maatstaven en compleet wordt uitgevoerd.

API pentest

NFIR gebruikt de OWASP Web Security Testing Guide (WSTG) en de OWASP API Security Top 10 voor het pentesten van API’s. Deze standaard geeft u de garantie dat de pentest volgens de juiste maatstaven en compleet wordt uitgevoerd.

Mobiele applicatie pentest

NFIR gebruikt de OWASP Mobile Application Security Testing Guide (MASTG) voor het testen van mobiele applicaties. Deze standaard geeft u de garantie dat de pentest volgens de juiste maatstaven en compleet wordt uitgevoerd.

Operationele Technologie (OT) pentest

NFIR gebruikt de Penetration Testing Execution Standard (PTES) en best-practices zoals IEC 62443 voor het pentesten van OT-infrastructuren.

Van pentest naar heldere rapportage!

Stap 1: intake

Tijdens de intake bespreken we de scope onderdelen en aanvalsscenario’s van de pentest. Tijdens de intake is ook een ethisch hacker van NFIR aanwezig.

De intake is een belangrijk vertrekpunt omdat wij graag binnen de scope van de pentest alle onderdelen willen testen en alle kwetsbaarheden willen identificeren. Op basis van de intake maken wij een ureninschatting en voorstel.

Stap 2: Voorstel en afspraken

Nadat u de ureninschatting en voorstel heeft ontvangen bespreken wij graag uw vragen.

In overleg zoeken wij naar een geschikt moment om de pentest uit te voeren.

Stap 3. uitvoering

Tijdens de pentest houden wij u op de hoogte over de voortgang en kwetsbaarheden.

Kritieke kwetsbaarheden worden direct gemeld, zodat deze zo snel mogelijk opgelost kunnen worden.

Stap 4: Resultaten

De kwetsbaarheden worden gedocumenteerd in een heldere en volledige pentestrapportage. Een standaard onderdeel van onze pentest dienstverlening is het toelichten van de bevindingen naar aanleiding van de opgeleverde pentest rapportage.

Deze toelichting wordt enorm gewaardeerd door onze opdrachtgevers.

Stap 5: Perfectioneren

Dankzij de heldere inzichten gaat u de kwetsbaarheden mitigeren.

Indien gewenst kunnen wij nadat de kwetsbaarheden zijn gemitigeerd een hertest laten plaatsvinden. Op basis van deze hertest ontvangt u een nieuw pentestrapport en heeft u de bevestiging dat de kwetsbaarheden daadwerkelijk zijn opgelost

Laat ons uw risico's in kaart brengen!

Kom erachter hoe veilig u écht bent en neem vandaag nog contact op.

Waarom een pentest uitvoeren bij uw organisatie of bedrijf?

Door het uitvoeren van een pentest bij NFIR ontdekt u de zwakke punten in uw IT/OT omgevingen. Onze ethische hackers identificeren kwetsbaarheden en bieden inzicht in de effectiviteit van uw beveiligingsmaatregelen, evenals mogelijke gevolgen bij misbruik.

Het belang van een bedrijfsnetwerk pentest

De belangrijkste redenen om een goede pentest op het netwerk uit te voeren zijn:

- Identificeer kwetsbaarheden en risico’s:

Ontvang een overzichtelijke rapportage van de aanwezige kwetsbaarheden en risico’s binnen uw infrastructuur en applicaties. - Vertrouwen opbouwen:

Klanten, aandeelhouders en andere belanghebbenden verwachten dat hun informatie veilig is. Een pentest geeft inzicht in de mate van veiligheid. - Voldoen aan normeringen en wetgeving:

Diverse normen en wetgevingen zoals de AVG, BIO, ENSIA en ISO, vereisen het nemen van passende beveiligingsmaatregelen. Een pentest helpt u te voldoen aan deze vereisten. - Continue verbetering van beveiliging:

De resultaten van de pentest kunnen worden gebruikt om uw informatiebeveiliging te verbeteren en te optimaliseren.

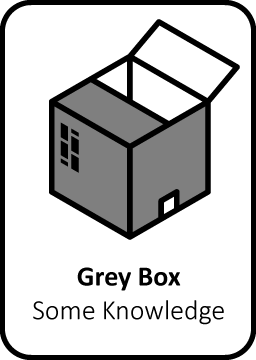

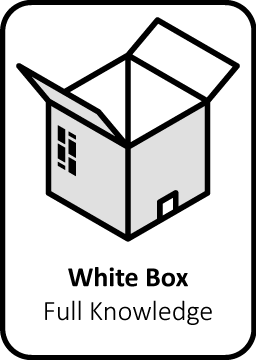

Aanvalsscenario's; Black Box pentest, Grey Box pentest en White Box Pentest.

Een pentest uitvoeren vanuit verschillende perspectieven, waarbij het resultaat (gedeeltelijk) afhankelijk is van het gekozen aanvalsperspectief. Tijdens een intakegesprek bepalen wij samen de scope van de pentest en adviseren onze security specialisten/ethische hackers over de wijze waarop wij voor uw organisatie de meest waardevolle pentest kunnen uitvoeren.

Black Box pentest

Bij een Black Box Pentest aanvalsscenario wordt vooraf minimale informatie verstrekt door de opdrachtgever. De ethische hackers zullen als 'buitenstaanders' opereren zonder voorkennis. De pentesters gebruiken diverse technieken, waaronder Open Source Intelligence (OSINT) om zwakke plekken te ontdekken.

Grey Box pentest

Een Grey Box Pentest aanvalsscenario zit tussen een Black en White box in. Er wordt ‘beperkt’ informatie gedeeld die gebruikt wordt om een omgeving te onderzoeken. De ethisch hackers zullen gebruik maken van een gebruikersaccount voor het onderzoeken van de infrastructuur of applicatie.

White Box pentest

Bij een White Box Pentest aanvalsscenario (ook wel Crystal box genoemd), wordt vooraf alle informatie verstrekt om gericht op zoek te gaan naar kwetsbaarheden. Denk hierbij aan de informatie die ook bij Grey Box pentesting wordt opgevraagd. Aanvullend hierop wordt gebruik gemaakt van broncode, logbestanden en toegang tot de server. Daarnaast kan er gebruik gemaakt van de mogelijkheid om een eigen testomgeving op te zetten.

Opdrachtgevers aan het woord

Pentesten

Ministerie van Volksgezondheid, Welzijn en Sport

Digitaal Forensisch Onderzoek & Pentesting

Willem van Oranje Onderwijsgroep

Security Monitoring & Pentesten

Koninklijke Hordijk

Veel gestelde vragen over uitvoeren van pentesten

Wat is een pentest?

Een pentest, een penetration test, of penetratietest, is een gesimuleerde cyberaanval op een systeem, netwerk of applicatie om beveiligingszwakheden te identificeren en te exploiteren. Dit helpt organisaties om hun beveiligingsmaatregelen te evalueren en te verbeteren door potentiële bedreigingen en kwetsbaarheden bloot te leggen voordat kwaadwillenden dat doen.

Bedrijfsnetwerk pentest

Een bedrijfsnetwerk pentest is een diepgaande analyse van uw netwerkbeveiliging. NFIR's experts identificeren en verhelpen kwetsbaarheden om uw bedrijfsnetwerk te beschermen tegen potentiële aanvallen.

Hoe lang duurt een Pentest?

Afhankelijk van de grootte van de opdracht wordt er nauwkeurig beoordeeld of er meerdere personen op een pentest gezet moeten worden om de duur van de opdracht te beperken. De duur van een pentest kan variëren, afhankelijk van de omgeving die wordt getest en de complexiteit van de aanvalsscenario's die worden gebruikt. Over het algemeen beslaat een pentest een periode van 2 tot 4 weken. Deze periode omvat niet alleen de uitvoering van de test zelf, maar ook de voorbereiding, analyse en de toelichting van de uiteindelijke rapportage.

Wanneer is een Pentest nodig?

Een pentest (penetratietest) is nodig omdat bedrijven vaak onbewust zijn van de kwetsbaarheden in hun netwerk en systemen. Het is een gecontroleerde en geautoriseerde poging om de beveiliging te evalueren door een gesimuleerde aanval. De belangrijkste redenen voor een pentest zijn het identificeren van kwetsbaarheden, risicobeheer, naleving van wetgeving, evaluatie van nieuwe toepassingen en wijzigingen, bescherming van klantgegevens, en het opbouwen van vertrouwen bij klanten en belanghebbenden. Het uitvoeren van regelmatige pentests is essentieel om de beveiliging te verbeteren en zich voor te bereiden op mogelijke aanvallen.

- Een pentest is bijvoorbeeld nuttig om:

Uw huidige situatie beoordelen op kwetsbaarheden. - Kwetsbaarheden op te sporen voor de release van nieuwe applicaties.

- Zwakheden na wijzigingen aan infrastructuur of applicaties te controleren.

- Te voldoen aan bedrijfsbeleid, normen en/of wetgeving die periodieke security assessments vereisen.

- Uw Cybersecurity volwassenheid te toetsen tegen de detectiemethoden die u heeft geïmplementeerd.

Welke methodieken en standaarden worden gebruikt tijdens de uitvoering van een Pentest?

Bij het uitvoeren van een pentest worden verschillende internationale standaarden en methodieken gebruikt om de kwetsbaarheden te ontdekken en te classificeren.

Enkele van de belangrijkste standaarden die van toepassing zijn op de opdracht zijn:

- Penetration Testing Execution Standard (PTES): Methodiek ten behoeve van infrastructuur pentesten.

- OWASP WSTG: Standaard ten behoeve van webapplicatie pentesten.

- OWASP Top 10: De 10 meest kritische kwetsbaarheden van webapplicaties.

- OWASP API Security Top 10: De 10 meest kritische kwetsbaarheden van API’s.

- OWASP MASTG: Standaard ten behoeve van mobiele applicatie pentesten.

- Common Vulnerability Scoring System (CVSS): Wordt gebruikt om de ernst van de kwetsbaarheden te classificeren.

Door gebruik te maken van deze standaarden kan een pentest gestructureerd en grondig worden uitgevoerd, en kunnen de resultaten op een duidelijke en vergelijkbare manier worden gerapporteerd.

Penetratietests door onze gecertificeerde experts

Onze penters beschikken over een grote hoeveelheid ervaring, veel creativiteit en actuele vakkennis. De pentesters van NFIR hebben relevante opleidingen gevolgd en certificeringen als OSCP behaald. Daarnaast hebben zij allemaal korpschefgoedkeuring gekregen en geheimhouding ondertekend.

Black box of white box scenario?

Een Black Box pentest houdt in dat vooraf geen informatie over de omgeving wordt gedeeld met de pentesters. Met een pentest op basis van het White Box-principe wordt alle informatie over de omgeving van tevoren gedeeld. Als u voor het eerst een pentest laat uitvoeren en daarbij een algemeen beeld wilt krijgen van uw beveiliging, is het nuttig om een Black Box pentest uit te laten voeren.