Persoonlijke gezondheidsomgevingen (PGO’s)

Een persoonlijke gezondheidsomgeving (PGO) is een website of app, waarin je informatie over je eigen gezondheid bij kan houden en actief aan de slag kan gaan met je gezondheid. Zo kan je jouw medische gegevens verzamelen en beheren, maar deze ook delen met anderen. Op deze manier houd je grip op je gezondheidsgegevens. Van behandelingen tot labuitslagen, medicaties en inentingen. En deze gegevens blijven je hele leven bereikbaar.

Informatiebeveiliging van de PGO

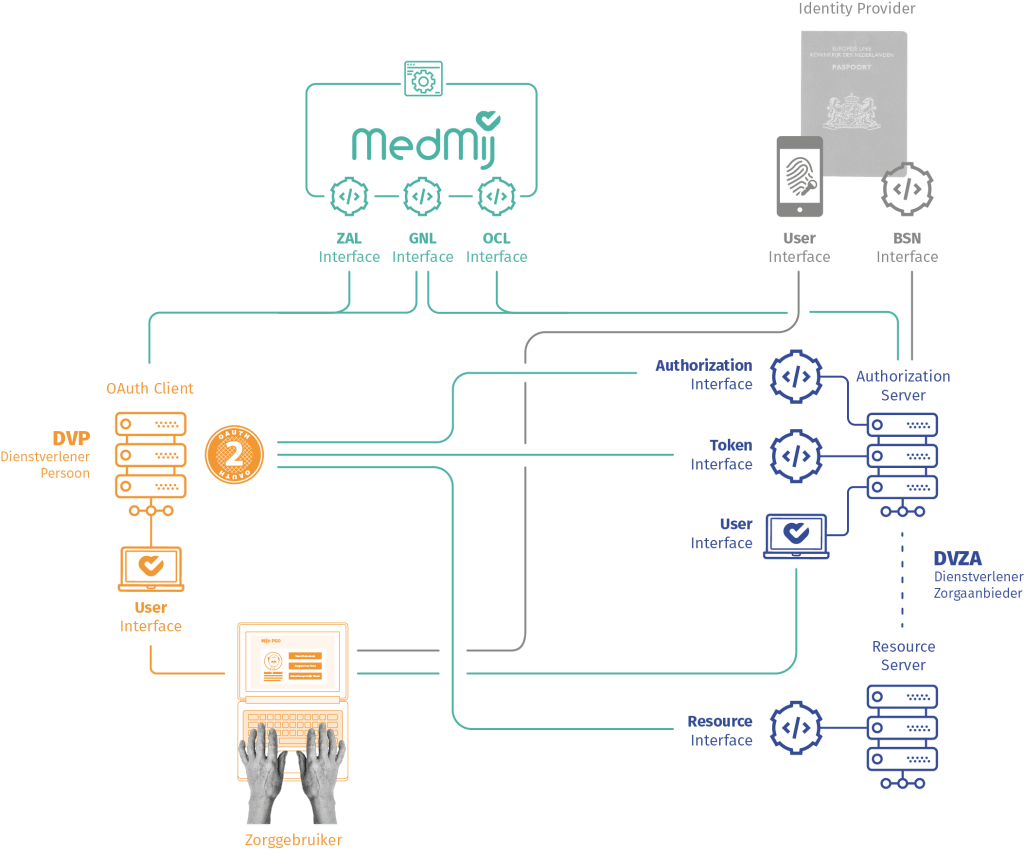

In het streven naar een duurzaam informatiesysteem voor de zorg, heeft het landelijke Informatieberaad Zorg een aantal programma’s opgesteld. Een van die programma’s is MedMij, waarin de beveiliging van de persoonlijke gezondheidsomgeving (PGO) is vastgelegd.

Zie: https://afsprakenstelsel.medmij.nl

MedMij heeft als doel dat iedereen die dat wil, op een veilige wijze kan beschikken over zijn of haar medische gegevens. MedMij biedt zowel technisch als juridisch standaarden en richtlijnen voor de toegankelijkheid van data en de uitwisseling van gegevens. Eén van die standaarden is HL7 FHIR, dat is ontwikkeld als eenvoudig te hanteren formaat voor uitwisseling van zorginformatie.

Om als zorgorganisatie in aanmerking te komen voor een MedMij-verklaring, moet u kunnen aantonen dat de PGO veilig en betrouwbaar is. Een van de manieren om dit aan te tonen, is een NEN7510 certificering en het jaarlijkse toetsen van de technische weerbaarheid van de programmatuur van de PGO door middel van een penetratietest.

Penetratietest vereisten van MedMij

Tenminste jaarlijks moet een Grey Box applicatiepenetratietest worden uitgevoerd op de externe koppelvlakken door een externe, onafhankelijke organisatie. Voor toetreding tot MedMij is het belangrijk dat deze pentest al minimaal één keer heeft plaatsgevonden en de hoge en gemiddelde risico bevindingen op externe MedMij koppelvlakken zijn opgelost.

De volgende specifieke MedMij eisen moeten ook aantoonbaar getoetst zijn in de pentest rapportage;

- DNSSEC zie core.dns.300 en core.dns.301

- TLS zie verantwoordelijkheid core.tls.301 in combinatie met core.tls.302 en core.tls.304

- NCSC webapplicatie richtlijnen U/PW.02, U/PW.03, U/WA.03, U/WA.04 NB deze zijn voor DigiD assessments al verplicht. Zie NOREA Handreiking DigiD assessments

Voor toetreding heeft deze minimaal al één keer plaatsgevonden en MOETEN de hoog en middel risico bevindingen op externe MedMij koppelvlakken zijn opgelost.

Voor penetratietesten die worden uitgevoerd na toetreding, dient een adequaat actieplan opgesteld te worden voor minimaal de hoge en midden risico’s (CVSS-score (Common Vulnerability Scoring System) van 4,0 of hoger) ten aanzien van de MedMij dienstverlening. Dit actieplan wordt gedeeld met de beheerorganisatie. De corrigerende maatregelen worden tijdig doorgevoerd.

Een Grey Box penetratietest houdt in dat de penetratietester zoveel mogelijk inzicht heeft in de applicatie. Dit kan onder meer inhouden:

- Toegang tot architectuur/ontwerpdocumentatie;

- Toegang tot broncode;

- Inloggegevens voor verschillende rollen.

Het is niet nodig om een penetratietest uit te voeren op de gehele architectuur en/of alle programmacode. Het gaat met name om de beveiliging van de gegevens die over internet worden uitgewisseld, de focus moet dus liggen op de beveiliging van de externe koppelvlakken. Een app of een web portaal is ook een extern koppelvlak!

Voor meer informatie over de pentest vereisten kijkt u hier.

Grey Box pentest door ethische hackers van NFIR

Om er zeker van te zijn dat de door uw organisatie ontwikkelde (web)applicaties, koppelvlakken (API’s) en de onderliggende infrastructuur vrij zijn van kwetsbaarheden en voldoen aan de gestelde eisen binnen het MedMij afsprakenkader, wordt u geacht een Grey Box pentest te laten uitvoeren. De ethisch hackers worden voorzien van de broncode om maximaal inzicht te hebben in de werking van de ontwikkelde programmatuur.

Na de uitvoering van de pentest door NFIR weet u precies waar u aan toe bent. De gevonden kwetsbaarheden worden in een heldere en complete rapportage aan u gepresenteerd. Dit is inclusief een managementsamenvatting en een advies per kwetsbaarheid met de oplossingsrichting. Iedere kwetsbaarheid is volledig reproduceerbaar, zodat u gericht kan werken aan het wegnemen van deze kwetsbaarheden. Een hertest biedt de uiteindelijke zekerheid dat de eerder gevonden kwetsbaarheden adequaat zijn verholpen.

Wij testen voor u niet alleen (web)applicaties, koppelvlakken (API’s) en de onderliggende infrastructuur. Indien u mobiele applicaties levert, kunnen ook deze door onze ethische hackers onderworpen worden aan een pentest. Alle rollen en rechten worden onder de loep genomen op basis van internationaal erkende methodieken. Daarnaast wordt de creativiteit van de hackers ingezet om niet alleen de “happy flow” te testen maar ook minder gangbare flows te beoordelen. Juist deze minder gebruikelijke flows worden vaak vergeten, maar zijn heel belangrijk om te toetsen op mogelijke kwetsbaarheden. De data die de PGO’s verwerken zijn immers veelal bijzondere persoonsgegevens dus het is extra belangrijk om gedegen te testen.

Neem voor meer informatie en een vrijblijvende intake contact met ons op.

Penetratietest laten uitvoeren?

Waarom de ethisch hackers van NFIR inhuren voor pentesten?

NFIR is specialist op het gebied van cyber security. Wij helpen organisaties de gevolgschade van een cyber incident te beperken en stellen digitaal forensisch bewijs veilig om de oorzaak van de schade te kunnen achterhalen. Daarnaast kunnen wij u met onze diensten helpen bij het vergroten van uw weerbaarheid tegen cyber incidenten en ondersteuning bieden bij het verbeteren van uw digitale vitale infrastructuur. Onze ervaren medewerkers, die allemaal goedkeuring van de korpschef hebben ontvangen, zijn in staat u op een no-nonsense manier te ondersteunen en te adviseren met onze preventieve diensten (awarenesstrainingen, pentesten en security monitoring) en reactieve diensten (incident response en digitaal forensisch onderzoek).